Введение

В условиях быстрого развития информационных технологий, задача защиты детей от нежелательного контента в сети Интернет получает все более глобальные масштабы. Ежедневно сеть Интернет предоставляет всем пользователям обширные возможности, позволяет изучать много новой, увлекательной и полезной информации, общаться с друзьями и сверстниками. Использование современных технологий, несомненно, полезно для детей, но не всегда безопасно.

Одна из причин ослабления родительского контроля — недостаточный уровень знаний самих взрослых о возможностях технического контроля, нежелание разбираться в установке специализированного ПО. При этом растущие требования от родителей — это блокирование посещения детьми сайтов с порнографическим содержанием и доступа к агрессивному, нежелательному для детей контенту.

Целью данной работы является: повышение эффективности отслеживания действий ребенка на мобильном устройстве.

Для достижения поставленной цели были решены следующие исследовательские задачи:

- Провести анализ и исследование систем «родительского контроля»;

- Составить математическое описание модели системы «родительского контроля» для мобильного телефона;

- Выполнить программную реализацию системы «родительского контроля» для мобильного телефона;

- Проверить эффективность реализованных алгоритмов работы системы «родительского контроля» для мобильного телефона.

Постановка задачи

Программы родительского контроля предназначены, в первую очередь, для создания ограничений ребенку, помимо функций ограничения пребывания ребенка за компьютером, они призваны обеспечить его безопасность, оградить от того, что, возможно, ему еще рано знать и видеть. Одна из основных задач приложений — создание фильтра web-сайтов. Все очень просто: на одни страницы заходить можно, на другие — нельзя. Самыми распространенными являются два варианта ограничений:

- Создание «белых» и «черных» перечней web-сайтов. «Черный» перечень должен регулярно обновляться, иначе появление новых ресурсов приведет к тому, что защита станет неактуальной. «Белый» перечень — вид более жесткого контроля — ребенок может просматривать только те web-сайты, которые ему разрешили родители. Зато нет необходимости автоматически обновлять перечень, актуальность со временем практически не теряется;

- фильтрации сайтов по их содержимому. Пользователь задает набор ключевых слов, и если что-либо из их списка обнаруживается на web-странице, то она не открывается.

Далее был выполнен анализ существующих систем, осуществляющих функции родительского контроля: PlayPad, Kid's Shell, Norton Family parental control, SafeKiddo, SkyDNS, KinderGate, Kaspersky Total Security. Данные системы позволяют выполнять функции по блокировке сайтов (как вариант создание списка разрешенных сайтов), установка/снятие запретов на запуск приложений на смартфонах и времени взаимодействия с ними. Но во всех приложения нет функции логирования действия ребенка: какие приложения он запускал и во сколько, какие звонки и СМС отправлял, какую информацию искал в сети Интернет.

Также была рассмотрена структура системы родительского контроля компании Cisco. Данная структура позволяет контролировать функции абонента как по перемещению по веб-сайтам так и по выполняемым звонкам и отправляемым СМС.

Математическое описание модели родительского контроля мобильного приложения

Будем рассматривать в качестве родительского контроля анализ непосредственно самих поисковых запросов, т.е. математическую модель контроля будем рассматривать с точки зрения обнаружения в поисковых запросах запрещенных терминов и понятий. Для этого формализуем модель информационного поиска.

Поисковый запрос — последовательность символов, чаще всего представляющая из себя слово или словосочетание, описывающая какой-либо объект или явление, вводимая пользователем в поисковую строку поисковой системы с целью получить информацию об этом объекте или явлении.

Модель решения задачи информационного поиска представим в виде картежа:

Представим запрещенные слова как некое множество, состоящее из конечного числа элементов:

Для определения наличия запрещенных слов необходимо, чтобы пересечение множества A с массивом запроса Z было не пусто:

Существует несколько способов осуществлять данный поиск на проверку совпадений.

Рассмотрим последовательный поиск.

.

.

Следующий вопрос, который следует решить, это как осуществляется непосредственно сам поиск совпадений по словам.

Необходимо использовать классификатор. Задача выбора модели классификатора документов сильно зависит от предметной области и характеристик рассматриваемых текстов. Реализации существующих методов машинного обучения являются универсальными и не учитывают специфики предметной области. Поэтому для выбора подходящего классификатора выбран экспериментальный подход.

Для построения классификатора необходимо реализовать следующие компоненты:

- Индексатор документов — отвечает за предобработку данных;

- Классификатор документов — обучение и классификация документов.

Классификация будет проводиться на основе кластеризации. Исследование динамики кластерных структур предполагает параллельное наблюдение, как за пользователями, так и за ресурсами.

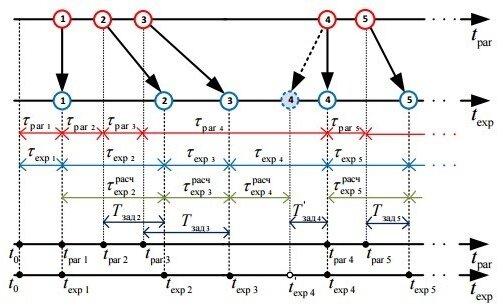

Функция времени будет определяться при помощи имитационного моделирования. Формализуем понятие времени работы приложений без контекста родительского контроля в общем виде. Общее время работы приложения на мобильном устройстве будет равна:

На рисунке 1 представлены временные характеристики использования приложений.

После получения статистического набора временных характеристик работы приложения необходимо провести анализ полученных данных. Для формирования отчета необходимо распределить все приложения на категории: приложения, которые не использовались; приложения, которые запускались; приложения, которые были запущены дольше всех; приложения, которые запускались чаще всех; приложения, которые запускались в запрещенное время.